Как включить BitLocker без TPM

BitLocker — встроенная функция шифрования дисков в Windows 7, 8 и Windows 10, начиная с Профессиональных версий, позволяющая надежно зашифровать данные как на HDD и SSD — системных и нет, так и на съемных накопителях.

BitLocker — встроенная функция шифрования дисков в Windows 7, 8 и Windows 10, начиная с Профессиональных версий, позволяющая надежно зашифровать данные как на HDD и SSD — системных и нет, так и на съемных накопителях.

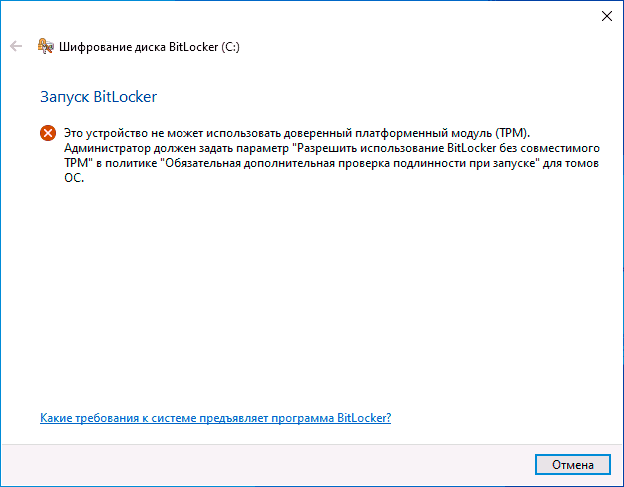

Однако, при включении шифрования BitLocker для системного раздела жесткого диска, большинство пользователей сталкиваются с сообщением о том, что «Это устройство не может использовать доверенный платформенный модуль (TPM). Администратор должен задать параметр Разрешить использование BitLocker без совместимого TPM». О том, как это сделать и зашифровать системный диск с помощью BitLocker без TPM и пойдет речь в этой короткой инструкции. См. также: Как поставить пароль на флешку с помощью BitLocker.

Краткая справка: TPM — специальный криптографический аппаратный модуль, использующийся для задач шифрования, может быть интегрирован в материнскую плату или подключаться к ней. Примечание: если ваш компьютер или ноутбук оснащен модулем TPM, а вы видите указанное сообщение, это может означать, что по какой-то причине TPM отключен в БИОС или не инициализирован в Windows (нажмите клавиши Win+R и введите tpm.msc для управления модулем).

Разрешить BitLocker без совместимого TPM в Windows 10 последней версии

В последней версии Windows 10 (1903 May 2019 Update) расположение политики, отвечающей за разрешение использования BitLocker для шифрования системного раздела диска без модуля TPM несколько изменилось (для предыдущих версий расположение описывается в следующем разделе).

Для включения шифрования BitlLocker без TPM в новой версии ОС проделайте следующие шаги:

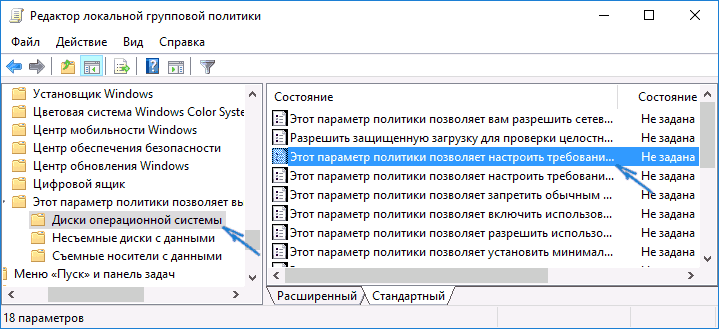

- Нажмите клавиши Win+R на клавиатуре, введите gpedit.msc и нажмите Enter.

- Откроется редактор локальной групповой политики. Перейдите к разделу: Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Шифрование диска BitLocker — Диски операционной системы.

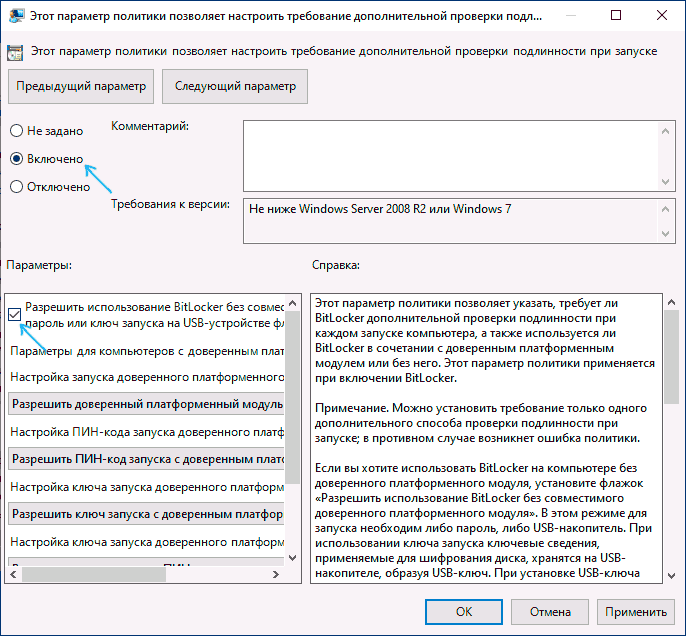

- В правой панели редактора локальной групповой политики найдите параметр «Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске» и дважды кликните по нему мышью. Обратите внимание, что в списке есть два параметра с таким именем, нам требуется тот, который без указания Windows Server.

- В открывшемся окне выберите пункт «Включено» и убедитесь, что пункт «Разрешить использование BitLocker без совместимого TPM включен». Примените сделанные настройки.

На этом процесс завершен и теперь вы можете включить шифрование BitLocker для системного раздела диска Windows 10.

Это же разрешение вы можете включить и с помощью редактора реестра: для этого в разделе HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\FVE создайте параметр DWORD с именем EnableBDEWithNoTPM и установите для него значение 1.

Разрешение использования BitLocker без совместимого TPM в Windows 10, 8 и Windows 7

Для того, чтобы возможно было зашифровать системный диск с помощью BitLocker без TPM, достаточно изменить один единственный параметр в редакторе локальной групповой политики Windows.

- Нажмите клавиши Win+R и введите gpedit.msc для запуска редактора локальной групповой политики.

- Откройте раздел (папки слева): Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Этот параметр политики позволяет выбрать шифрование диска BitLocker — Диски операционной системы.

- В правой части дважды кликните по параметру «Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске.

- В открывшемся окне, установите «Включено», а также убедитесь, что стоит отметка «Разрешить BitLocker без совместимого доверенного платформенного модуля» (см. скриншот).

- Примените сделанные изменения.

После этого вы можете использовать шифрование дисков без сообщений об ошибках: просто выберите системный диск в проводнике, кликните по нему правой кнопкой мыши и выберите пункт контекстного меню «Включить BitLocker», после чего следуйте указаниям мастера шифрования. Также этом можно сделать в «Панель управления» — «Шифрование диска BitLocker».

Вы сможете либо задать пароль для получения доступа к зашифрованному диску, либо создать USB-устройство (флешку), которая будет использоваться в качестве ключа.

Примечание: в ходе шифрования диска в Windows 10 и 8 вам будет предложено сохранить данные для расшифровки в том числе в вашей учетной записи Майкрософт. Если она у вас должным образом настроена, рекомендую это сделать — по собственному опыту использования BitLocker, код восстановления доступа к диску из учетной записи в случае возникновения проблем может оказаться единственным способом не потерять свои данные.

Николай

Спасибо, ваша статья помогла мне

Ответить

Егор

Спасибо, работает. Спасает в нашей стране, где TPM запрещены и не купишь…

Ответить

Dmitry

Хм… а я видел ноутбуки в продаже из всяких Pro-серий со встроенным TPM

Ответить

Влад

Не знаю про какую вы страну. В России купил Asus UX310UQ c win10pro модуль TPM есть, tpm.msc пишет состояние «Доверительный платформенный модуль готов к использованию» производитель INTC, версия спецификации 2.0. Так что все норм

Ответить

Vic

Здравствуйте! Спасибо вам за ваши инструкции! Все четко и по делу!

Ответить

Dmitry

Спасибо за отзыв!

Ответить

Beolife

Такой вопрос. На рабочем ПК получилось настроить шифрование системного диска с windows 10. Можно разблокировать как ключом (usb флэшка), так и с помощью пароля если флэшка не вставлена. Так вот, на домашнем ПК так не получается, либо либо. Что посоветуете? В политиках все одинаково.

Ответить

Dmitry

Здравствуйте. Рад бы помочь, но если честно сам не знаю — не экспериментировал именно в таком виде, только либо то либо другое. А провести эксперимент сейчас не на чем.

Ответить

uzer

Хотите верте — хотите нет, но сегодня у меня USB диск запароленный BitLocker открылся простым автозапуском без пароля. Установлена система Windows 7 Sp1 x64 с последними обновлениями Convenience Rollup по апрель 2016 и с заплаткой от WannaCrypt 2017г.

После перезагрузке Windows — USB диск опять оказался запаролен BitLocker.

Годом раньше такое же произошло с флеш накопителем от Silicon Power — BitLocker открылся автозапуском в windows XP.

Спешу сообщить об этом всем!

Ответить

Dmitry

Очень странно. А не после режима сна это случайно было?

Ответить

Иван

Дмитрий, а что вы сами думаете о Bitlocker? Интересует именно шифрование разделов, и именно системных разделов. Известная статья в «Хакере» от марта 2016 г. ставит его на первое место по скорости работы (наряду с TrueCrypt), но как быть с защищенностью?

TrueCrypt больше не развивается, к тому же устарел и не поддерживает GPT-диски.

Для создания шифрованных файловых контейнеров использую VeraCrypt, но он тоже не поддерживает GPT (хоть разработчики и обещают), к тому же уступает им в скорости.

В общем, BitLocker видится оптимальным вариантом, но не хотелось бы, чтобы доступ к важным данным получил какой-нибудь подросток (вспоминая высмеивание BitLocker автором TrueCrypt). Хочу быть уверенным, что без пароля раздел не расшифрует НИКТО.

Ответить

Dmitry

Тут нужно быть экспертом в криптографии, чтобы определенно ответить. Насколько я понимаю, при условии, что вы шифруете, не сохраняя куда-либо в учетку майкрософт код восстановления, навряд ли кто-то когда-то расшифрует (ну и если пароль не из тех, что можно подобрать за вменяемое время). Во всяком случае, никогда не читал о прецедентах. Но: НИКТО — это вряд ли, вполне вероятно, что всяческие околоправительственные удалые спец.чуваки, особенно из США, имеют такие возможности.

Ответить

Дмитрий

Существует множество дешифраторов, существуют спец. сайты где такой дешифратор можно купить, но ТОЛЬКО работникам ПРАВООХРАНИТЕЛЬНЫХ ОРГАНОВ. Просто так физическое лицо дешифратор не найдет, да и дешифратором расшифровать не возможно в один клик (ответ Ивану)

Помнится история как парень подбирал 25-значный ключ в течении 3-х месяцев но не смог — бросил затею

Ответить

Юрий

Hi. Дмитрий, спасибо за детальную инструкцию вкл. модуля ТРМ. Полезная штука. Respect.

Ответить

Dmitry

Ну тут не инструкция по включению модуля (модуль в биосе включается при наличии), а инструкция по использованию bitlocker без него : )

Ответить

Nite2

У меня другая проблема. Есть модуль TPM ASRock, вставленный в мать ASRock. Опытным путем определил, что для работы модуля необходим режим UEFI. В спецификации модуля заявлена совместимость с Win 7, 8.1 и 10. Поставил 10ку в режиме UEFI, включил модуль, включил BitLocker — работает. Думаю, в 8ке тоже без проблем. Ставлю Win7 в UEFI. Поставил, накатил обновление KB2920188 для обновления драйвера TPM и Битлокера. Модуль нашелся, я его проинициализировал. Но когда пытаюсь включить Битлокер, он мне говорит, что бут менеджер данной ОС несовместим с Битлокером. И что надо пропатчить BOOTMGR. Я так понимаю, что Битлокер, который в Win7, не умеет нормально работать с дисками GPT. Вопрос — как сделать, чтобы в 7ке Битлокер заработал? Вроде же заявлена совместимость с ней.

Ответить

Dmitry

Здравствуйте.

Сам не сталкивался, сейчас поискал,

support.microsoft.com/en-us/help/929834/error-message-when-you-try-to-run-the-bitlocker-drive-encryption-progr

msdn.microsoft.com/en-us/library/windows/desktop/dd542648(v=vs.85).aspx

Я так понимаю у вас что-то вроде вот этого: The boot manager of this operating system is not compatible with BitLocker Drive Encryption. Use the Bootrec.exe tool in the Windows Recovery Environment to update or repair the boot manager (BOOTMGR).

Как итог прочтения (хоть там никаких четких инструкций и нет), есть подозрение что что-то не так у вас с загрузчиком просто. Еще где-то нашел, что в 7-ке bitlocker вполне себе работает с GPT. А вот что там с загрузчиком может быть — не знаю.

Ответить

Nite2

Система свежеустановленная. Windows 7 x64 Enterprise или Ultimate русская. Что может быть не так в загрузчике, если все грузится и работает?

Переустанавливал уже раз 20, наверное. На нескольких разных ПК. Везде одно и то же. Вылезает эта ошибка.

Утилита Bootrec в среде восстановления Windows вообще ни одной загрузочной записи BOOTMGR не видит. Опять же, связываю это с тем, что диск GPT. Загрузочная запись содержится на отдельном скрытом шифрованном разделе EFI.

Ответить

Dmitry

А этот скрытый EFI раздел случаем не от 10/8 остался? 7-ка, если я правильно помню, не создает его при установке в UEFI/GPT. Если от предыдущей ОС, то поставьте систему так:

1. загрузились, зашли в настройку раздела для установки

2. снесли все разделы до раздела с данными (если там такие есть), включая скрытые (за исключением, если есть, скрытого раздела на 10-30 Гб с recovery от производителя, но не от предыдущей Win).

3. выбрали незанятую область в начале диска нажали «далее».

Ответить

Nite2

Windows 7, 8 и 10 — все они создают EFI раздел, если ставишь систему в режиме UEFI (а не Legacy). Семерка создает разделы: 1. EFI, 2. MSR, 3. Primary. Восьмерка я не помню, как, а десятка создает первым еще один раздел, Recovery, то есть при ее установке создается 4 раздела. Основной из них 4й.

EFI раздел нужен, чтобы с него грузиться. Он отформатирован в FAT32. Как известно, UEFI ничего, кроме FAT32, не понимает. Поэтому загрузка начинается с этого раздела, потом загрузившийся Boot Manager (который понимает NTFS) передает управление основному разделу (в формате NTFS).

Ответить

Nite2

В общем, можно считать, что проблема решена. Проблема была в конкретной модели материнки ASRock (может, и на других моделях этого производителя проявится). Видимо, ее БИОС как-то плохо приспособлен к такой конфигурации (Windows 7 в UEFI). На материнках MSI и Asus все работает идеально.

Ответить

Dmitry

Спасибо, что поделились.

Ответить

Дмитрий

а есть ли замена BitLocker? а то доходит до 99.9% и виснет.

Ответить

Dmitry

VeraCrypt, например — https://remontka.pro/veracrypt/ — но если системный диск будете шифровать — внимательно и осторожно.

Ответить

Александр

Добрый день! Dmitry спасибо вам за статьи они очень помогают! А скажите пожалуйста я вот сделал на Usb Bitlocker ключ и на учётную запись отправил. Всё работает, вот только не понятно ключ который на Usb украсть ведь могут, а она должна быть всегда при запуске OC. Постоянно Usb доставать после запуска OC или её можно тоже зашифровать? Спасибо за ответ!

Ответить

Dmitry

Постоянно извлекать, да, отдельно зашифровать не получится.

Ну или не использовать ключ USB (к тому же они портиться имеют свойство иногда) — а оставить только данные для восстановления в учетной записи и пароль в блокнотике (или голове). Я во всяком случае использую именно этот вариант у себя.

Ответить

Александр

спасибо! Ужасти а как теперь правильно поменять Usb ключ на ключ в голове?) У меня ОС 10.

Ответить

Dmitry

А в панель управления — шифрование диска Bitlocker нет пункта для смены типа аутентификации? (не могу сейчас сам глянуть).

Ответить

Александр

На диске D есть а на диске С где ОС нету три пункта только Архивировать ключ, приостановить защиту и отключить Bitlocker. Видимо надо заново делать на диск таким же способом и выбирать не 1 пункт Usb, а второй ввод пароля. Подскажите правило мыслю?)

Ответить

Dmitry

Не уверен что точно понял ваш способ, но сам вижу так: отключаем шифрование; шифруем заново — с паролем.

Кстати, не помню деталей, но как-то года 3 назад у меня «поломался» шифрованный Bitlocker раздел и потребовался ключ восстановления: полез в учетку Майкрософт, а у меня там этих ключей штук 5-7, долго искал нужный. Не помню, где они там находятся в учетке (но нашел как-то легко), но после завершения шифрования может иметь смысл удалить старый ключ.

Ответить

Аноним

Для системного диска при наличии TPM нельзя установить пароль, для шифрования паролем вместо ключа нужно в BIOS отключить (установить в Disabled) Trusted Platform Module и Secure Boot, предварительно расшифровав диски, зашифрованные с TPM.

Ответить

Dmitry

Можно вместо пароля поставить PIN (в том числе символьный), не отключая TPM — https://remontka.pro/no-password-bitlocker-enable-pin/

Ответить

MishaK20

Надо бы ещё добавить в статью, с чем я столкнулся, а именно:

Когда мы включаем битлокер и потом нажимаем далее после сохранения ключей, то мастер нам предложит проверить, что всё работает верно и ключ считывается нормально — (на данном пункте стоит галочка).

Её можно убрать, но в случае если ключ не считывается, то диск зашифруется, и система не будет загружаться, придётся использовать код восстановления, который мы сохранили в файл на съёмный диск.

Но если мы данную галочку не уберём, то после проверки (перезагрузка системы) будет выдана ошибка: «не удалось включить программу шифрования дисков bitlocker»

Методом тыка я у себя на ПК «HP Pro3500 Series» я понял в чём дело.

Я заметил, что usb порты полноценно не инициализируются в момент когда происходит загрузка системы и поиск ключа — лампочка загоралась на флешке и сразу гасла.

А всему виной опция в биосе «Fast Boot» — её надо отключить, чтобы не было ошибок, чтобы usb устройства инициализировались до загрузки системы, тогда и будет происходить считывание ключа.

Ответить

KIRILL

Большое спасибо.

Ответить

Dmitrii

Выдает ошибку. Установка Bitlocker не может найти целевой системный диск. Возможно, потребуется вручную подготовить диск для Bitlocker. Как его готовить?

Ответить

Андрей

А как всё-таки включить ТРМ и встроенное аппаратное шифрование на диске SSD Kingston UV500?

Ответить

Dmitry

Аппаратное шифрование на большинстве дисков «само» включается при включении Bitlocker, т.е. не софт ОС шифрует, а чип на диске. Правда вот буквально неделю-другую назад обнаружили уязвимость в аппаратном шифровании многих SSD: они включают его, но используют ключ по умолчанию, в новостях можно найти, вот например про это: habr.com/post/428964/ (кстати, там же и упомянуто о том, что Bitlocker перестает «сам» шифровать, когда видит возможность аппаратного шифрования).

А вот TPM — это аппаратный модуль на самом ноутбуке/компьютере. Если его нет, то не включить.

Ответить

Jon

После включения «Bitlocker» через «Редактор локальной групповой политики» в «Панель управления» иконка «Шифрование диска BitLocker» не появляется. Как включить «Bitlocker»? Перед этим я устанавливал «Редактор локальной групповой политики» с помощью Bat

Помогите пожалуйста!

Ответить

Dmitry

Здравствуйте.

Так нет битлокера в домашней редакции windows 10…

Ответить

Фёдор

На ноутбуке Dell Inspiron 15-3567 с Windows 10 Домашняя для одного языка запускаем управление дисками и видим, что у раздела созданного еще производителем такие данные — OS (C:) 917,14 ГБ (Шифрование Bitlocker). Ноутбук куплен у ОЕМ ретейлера в России. По сведениям от Dell и на самом ноутбуке ничего о наличии TPM/PTT не известно. Учетная запись пользователя на ноутбуке изначально только локальная, майкрософтовской никогда не было. В сети по запросу bitlocker windows 10 home первая же ссылка привела на форум течнета, где есть упоминание, что — на 10 хоум нет гуи битлокера, но через консоль таки оно работает. Там еще много чего наговорено. И кто этот битлокер включил на ноуте 15-3567 доподлинно не известно, но явно не девушка его пользующая. Главный подозреваемый сама контора Dell.

Ответить

Балбес

А что поменялось 04.06? Статья ведь старая!

Ответить

Dmitry

пути к разделу в gpedit поменялись.

Ответить

SS

Пользуюсь технологией BitLocker более 5 лет. Пару раз замечал, что BitLocker не срабатывал при подключении переносного usb диска. Диск открывался без всякого пароля. (Windows7x64 sp1)

Ответить

Иван

ничего не получилось

win7 pro x64 лицензионная

Ответить

Игорь

Не помогло, всё та же ошибка.

Windows 8.1 Pro, стоит на mbr-диске, ноут HP Laptop 15-bs007ur

Ответить

Алексей

win7pro original licensed

никакого битлокера нет в панели управления, tpm модуль есть на нотбуке.

Ответить

Dmitry

SP1 стоит и обновления?

Ответить

Евгений

Спасибо, все получилось.

Ответить

Олег

Выдает ошибку. Установка Bitlocker не может найти целевой системный диск. Возможно, потребуется вручную подготовить диск для Bitlocker. Как его готовить? Можно подробней. С уважением Олег

Ответить

Dmitry

Здравствуйте.

На системном разделе диска есть более 10% свободного пространства? (если нет — постарайтесь устроить и проверить, сохранится ли проблема)

Ответить

я

А у меня нет строк после «Цифровой ящик».

То есть, нет раздела «Этот параметр…»

Виндовс 8.1. Как включить битлокер для системного диска.

Спасибо заранее за ответ..

Ответить

Dmitry

Я к сожалению, сейчас для 8.1 не могу проверить и посмотреть (а по памяти не скажу, но помню что вроде прям практически то же самое было)…

Ответить